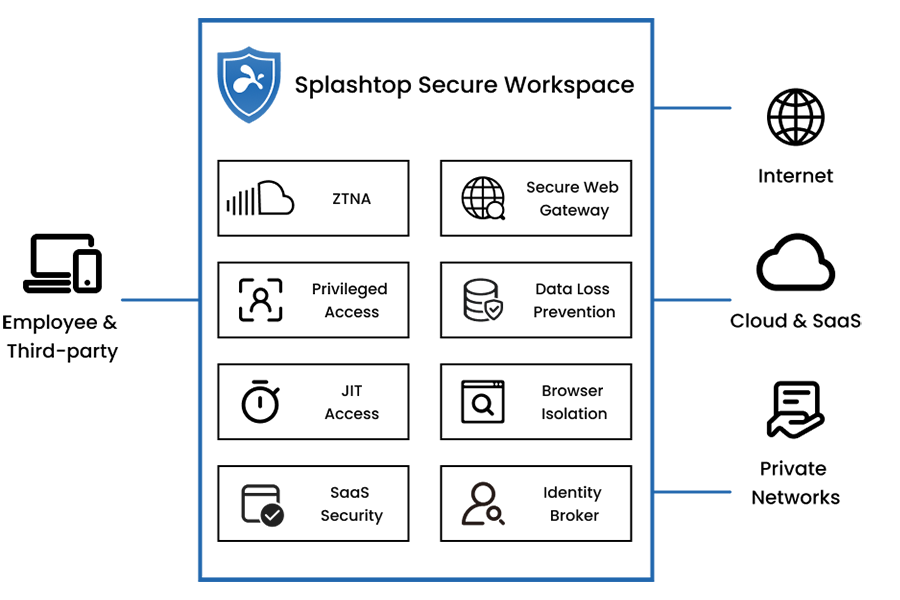

Zero Trust simplificada

Plataforma de acceso seguro unificada con servicios SSE y SASE

Retira tu VPN y adopta el acceso a la red Zero Trust de próxima generación (ZTNA)

Aplica políticas Zero Trust y denegación predeterminada para los usuarios que acceden a tus recursos internos. Este enfoque es más rápido y seguro que una VPN, ya que evita el movimiento lateral y el retorno de tráfico.

Acceso seguro de terceros con grabación de sesiones y supervisión en directo

Acceso Just-in-Time (JIT) potente, sin credenciales y con límite de tiempo con gestión de acceso privilegiado remoto (RPAM). Protégete contra las amenazas de internet y la pérdida de datos con el aislamiento remoto del navegador (RBI). Compatibilidad con BYOD (tráete tu dispositivo), acceso sin cliente y dispositivos no gestionados y abarca entornos TI y OT.

Seguridad Zero Trust de última generación

![Blue outline icon of a computer monitor with a triangular warning sign containing an exclamation mark in front, suggesting a computer or display error or alert.]()

Redes Zero Trust

Alternativa más segura y rápida a las VPN tradicionales con microsegmentación, lo que reduce los movimientos laterales.

![Blue outline icon of an ID card with a user silhouette and horizontal lines, accompanied by a large check mark in a circle, indicating verification or approval.]()

Acceso con privilegios mínimos

Acceso seguro Zero Trust únicamente a lo necesario en función de la identidad, el rol, el dispositivo y el contexto de red.

![Blue outline icon of a computer monitor with a video camera symbol in the top right corner, suggesting video calling or video conferencing.]()

Supervisión de sesiones en directo

Las sesiones remotas se supervisan, controlan y graban, con visibilidad total de las actividades del usuario.

Facilidad de uso

![A blue line forms a square on the left, then curves upward into a large arrow pointing diagonally to the top right on a light gray background.]()

Facilidad de implementación

Ya no es necesario gestionar políticas VPN complejas. El acceso y la conectividad seguros se pueden configurar en minutos.

![A blue outline of a clock showing 3 o’clock, with bold hour markers at 12, 1, 2, and 3, on a light gray background.]()

Acceso justo a tiempo

Los usuarios obtienen acceso temporal a los recursos solo cuando lo necesitan, con tiempo limitado y permisos precisos.

![Blue outline icon of an open laptop connected to a network node below, symbolizing a computer linked to a network. The background is light gray.]()

Acceso a ZTNA sin agentes

El acceso a ZTNA sin agente elimina la necesidad de instalar software y permite la incorporación rápida de proveedores externos y usuarios BYOD (tráete tu dispositivo).

Cómo transformar el acceso seguro con Splashtop Secure Workspace

Yanlin Wang, vicepresidenta de tecnología avanzada, explica cómo romper el molde de la seguridad para permitir el acceso seguro a los recursos en cualquier momento y en cualquier lugar

Explicación de la gestión de identidades y accesos: una guía completa sobre IAM

En el panorama digital en rápida evolución, la necesidad de proteger datos confidenciales y gestionar el acceso de los usuarios de manera eficaz nunca ha sido más crítica.

Cómo mitigar el ataque de puerta trasera a la cadena de suministro de XZ

En la era digital, los ataques a la cadena de suministro se han convertido en un sofisticado vector de amenazas, aprovechando la interconexión de los ecosistemas de software modernos.

Cómo asegurar el acceso de terceros: el enfoque Just-In-Time de Splashtop

En el mundillo de las TI, la necesidad de tener acceso de terceros es innegable, pero acarrea riesgos de ciberseguridad que no se pueden pasar por alto.