Schicken Sie Ihr VPN in Rente und genießen Sie Zero Trust

Sichern Sie private Ressourcen und Internetverkehr mit Zero-Trust-Sicherheitstools für die moderne Belegschaft von heute

Schneller und sicherer als VPN

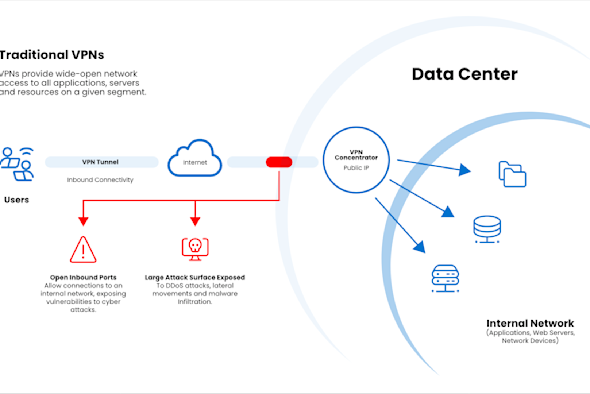

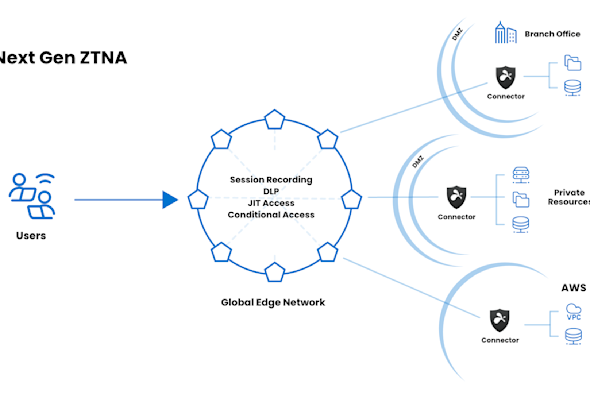

Zero-Trust-Sicherheit: Eliminiert offene eingehende Ports, verhindert laterale Bewegungen und erzwingt den Zugriff mit geringsten Berechtigungen.

Keine Hardware/Gateway: Reduziert die Bereitstellungszeit und die Wartungsrisiken – keine ständigen Updates mehr zur Abwehr von Angriffen.

Überlegene Leistung: Bietet eine erstklassige Benutzererfahrung, die deine Mitarbeiter schätzen werden, und reduziert die Anzahl der IT-Support-Tickets.

Zero Trust, Zero Gaps: Identität, Endpunkte und vollständige Transparenz

Identitätsbasierter Zugriff: SSW erzwingt adaptiven, identitätsbasierten Zugriff, überprüft kontinuierlich die Benutzeridentität und den Gerätezustand und bietet zusätzlichen Schutz durch eine verstärkte Multi-Faktor-Authentifizierung (MFA).

Endpunkt-Status: SSW gewährleistet Endpunktsicherheit, indem es den Zustand und die Sicherheitslage des Geräts bewertet. Dies reduziert Risiken, da nur gesunden Geräten Zugriff auf Ressourcen gewährt wird.

Sitzungsüberwachung und -steuerung: SSW bietet umfangreiche Funktionen zur Überwachung, Aufzeichnung und Steuerung von Sitzungen.

Warum Splashtop Secure Workspace besser ist als VPN

Unvergleichliche Benutzererfahrung

Schnelle Bereitstellung: Die Einrichtung des Zero-Touch-Connectors erfolgt in nur 4 Minuten für sofortigen Zugriff und Konnektivität.

Verbesserte Leistung und Automatisierung: Nutzen Sie Konnektor-Cluster und CLI für ZTNA, um die Ausfallsicherheit und den Durchsatz zu erhöhen und die Automatisierungsanforderungen zu erfüllen.

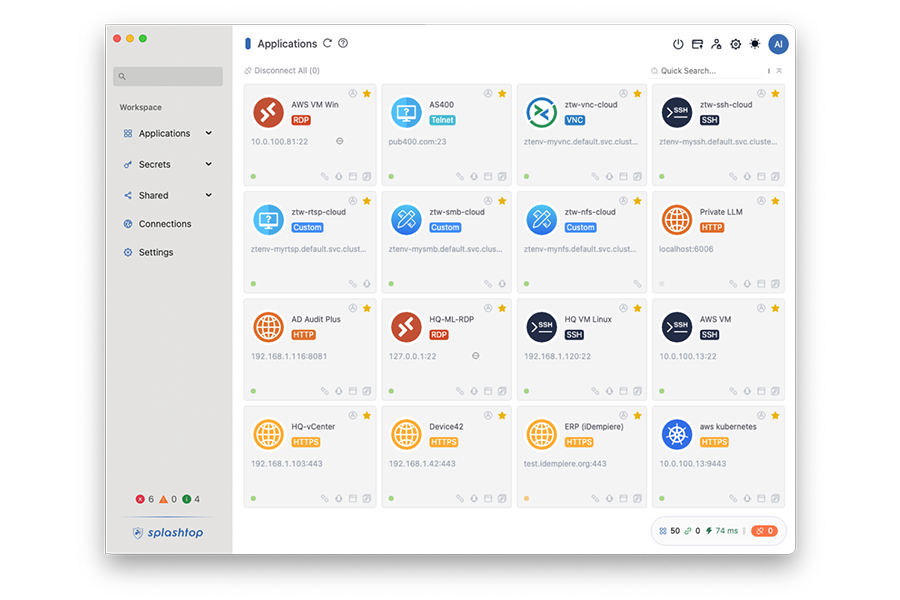

Benutzerfreundliche Sicherheit: Integrieren Sie einen Application Launcher und einen Passwort-Manager, um die Benutzerfreundlichkeit und Produktivität durch sichere Netzwerke und Anwendungsfreigabe zu verbessern.

Erhöhung der Sicherheit und Resilienz

Umfassende Zugriffskontrolle: Implementiert Zero Trust und Conditional Access mit JIT- und On-Demand-ZTNA über gemeinsam nutzbare Links, QR-Codes und die Slack/Teams-Integration.

Erweiterte Sicherheitsfunktionen: Bietet integrierten Schutz vor Datenlecks und Echtzeit-Sitzungsverwaltung innerhalb des ZTNA-Datenverkehrs.

Optimierte Netzwerkleistung: Stellt globale Points of Presence (PoPs) bereit, um das Netzwerk zu verbessern und Latenz und Jitter zu reduzieren.

Agentenloser ZTNA neu definiert: Reibungsloser und sicherer Zugriff

Verbesserter ZTNA und Zugriffskontrolle: Bietet konvergenten agentenlosen ZTNA mit privilegiertem Zugriff, der den Zugriff auf privilegierte Konten ohne Anmeldeinformationen ermöglicht.

Umfassende Überwachung und Sicherheit: Bietet Sitzungsüberwachung, Aufzeichnung und sicheren Zugriff in Echtzeit über Hyperlinks oder QR-Codes, verstärkt durch Zero Trust und bedingten Zugriff.

Kostengünstiger Zugriff auf unverwaltete Geräte: Sorgt für reibungslosen, sicheren und isolierten Anwendungszugriff auf nicht verwalteten Geräten und ist damit eine günstige Alternative zu VDI.