Vereinfachtes Zero Trust

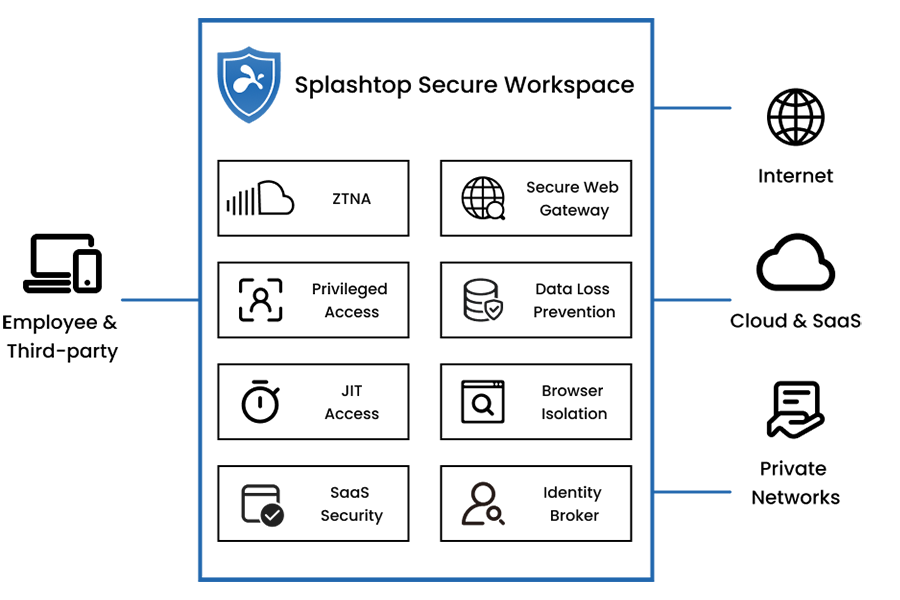

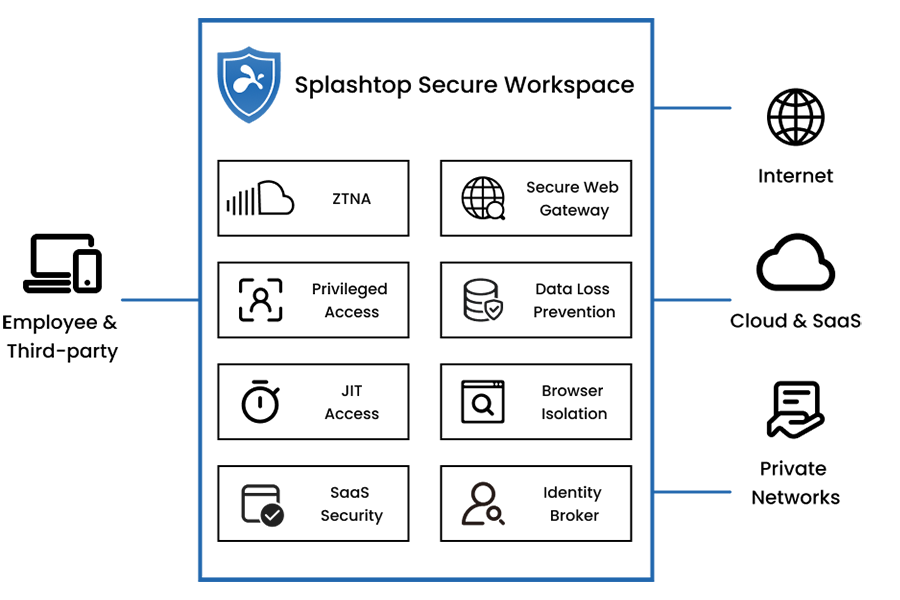

Unified Secure Access Platform mit SSE- und SASE-Services

Wechseln Sie von Ihrem VPN zum Zero Trust Network Access (ZTNA) der nächsten Generation.

Setzen Sie Zero-Trust-Richtlinien für Benutzer durch, die auf Ihre internen Ressourcen zugreifen. Dieser Ansatz ist schneller und sicherer als ein VPN, da er seitliche Bewegungen und Rückverlagerungen des Datenverkehrs verhindert.

Sicherer Zugriff von Drittanbietern mit Sitzungsaufzeichnung und Live-Überwachung

Leistungsstarker, anmeldeinformationsfreier, zeitgebundener Just-in-Time-Zugriff (JIT) mit Remote Privileged Access Management (RPAM). Schützen Sie sich vor Bedrohungen aus dem Internet und Datenverlust mit Remote Browser Isolation (RBI). Unterstützung für BYOD, clientlosen Zugriff und nicht verwaltete Geräte, sowohl für IT- als auch für OT-Umgebungen.

Zero-Trust-Sicherheit der nächsten Generation

Zero-Trust-Netzwerke

Sicherere und schnellere Alternative zu älteren VPNs mit Mikrosegmentierung, wodurch laterale Bewegungen reduziert werden.

Zugriff mit den geringsten Rechten

Zero Trust sichert den Zugriff nur auf das, was je nach Identität, Rolle, Gerät und Netzwerkkontext erforderlich ist.

Live-Sitzungsüberwachung

Remote-Sitzungen werden überwacht, gesteuert und aufgezeichnet, komplett mit vollständiger Transparenz der Benutzeraktivitäten.

Benutzerfreundlichkeit

Einfache Bereitstellung

Kein komplexes VPN-Richtlinienmanagement mehr. Sicherer Zugriff und Konnektivität können in wenigen Minuten eingerichtet werden.

Just-in-Time-Zugriff

Benutzer erhalten nur bei Bedarf temporären Zugriff auf Ressourcen, zeitlich begrenzt und mit präzisen Berechtigungen.

Agentenloser ZTNA-Zugriff

Der agentenlose ZTNA-Zugang macht die Installation von Software überflüssig und ermöglicht eine schnelle Einbindung von Drittanbietern und BYOD-Nutzern.

Sicheren Zugriff transformieren mit Splashtop Secure Workspace

Yanlin Wang, VP of Advanced Technology, erklärt, wie man neue Wege in Sachen Sicherheit geht, um überall sicheren Anytime-Anywhere-Anyone-Zugriff auf Ressourcen zu ermöglichen

Identitäts- und Zugriffsmanagement erklärt: Ein vollständiger Leitfaden für IAM

In der sich schnell entwickelnden digitalen Landschaft war es noch nie so wichtig wie heute, sensible Daten zu schützen und den Benutzerzugriff effektiv zu verwalten.

Wie man einen XZ Backdoor Supply Chain-Angriff abwehrt

Im digitalen Zeitalter haben sich Supply-Chain-Angriffe zu einem ausgeklügelten Bedrohungsvektor entwickelt, der die Vernetzung moderner Software-Ökosysteme ausnutzt.

Sicherung des Zugriffs durch Dritte: Der Just-in-Time-Ansatz von Splashtop

In der Welt der IT ist die Notwendigkeit des Zugriffs durch Dritte unbestreitbar, aber sie birgt auch Risiken für die Cybersicherheit, die nicht von der Hand zu weisen sind.