Acceso seguro de terceros

Incorporación y salida flexible y rápida de trabajadores temporales, contratistas y proveedores.

Acceso sin agentes

Permite que usuarios de terceros se conecten a aplicaciones, recursos o puntos finales sin instalar software adicional.

Admite protocolos populares como RDP, SSH y aplicaciones web, lo que hace que el acceso sea fluido e independiente del dispositivo.

Acceso Just-In-Time (JIT)

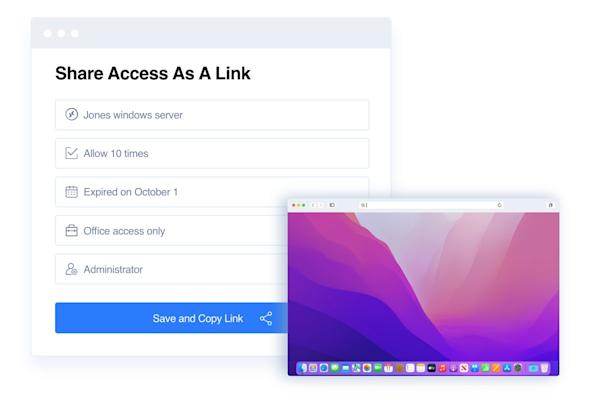

Permite el acceso seguro y limitado en el tiempo a recursos específicos a través de enlaces que se pueden compartir sin revelar credenciales de administrador, lo que reduce los riesgos de robo de credenciales.

Aplica el mínimo privilegio, se adhiere a las políticas de seguridad y revoca automáticamente el acceso después del vencimiento para minimizar el riesgo.

Acceso bajo demanda

Se integra con herramientas de colaboración como Microsoft Teams y Slack para agilizar las solicitudes de acceso.

Notifica a personas o canales en tiempo real, lo que permite a los administradores o gerentes aprobar o rechazar solicitudes directamente dentro de estas plataformas.

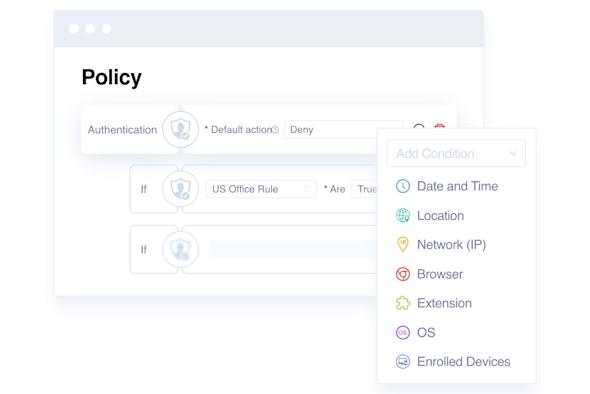

Control de acceso granular

Ofrece acceso basado en políticas a recursos específicos, lo que garantiza que los usuarios externos solo accedan a lo necesario.

Implementa el principio de privilegios mínimos, reduciendo los riesgos de seguridad asociados con el acceso amplio.

Supervisión y grabación de sesiones

Proporciona supervisión, finalización y registro en tiempo real de las actividades del usuario durante sesiones remotas, mejorando la visibilidad y la responsabilidad.

Permite la reproducción segura para resolución de problemas, análisis de seguridad o formación.

Aislamiento remoto del navegador (RBI)

Garantiza la navegación segura para usuarios de terceros que acceden a aplicaciones SaaS o recursos internos confidenciales, evitando fugas de datos y accesos no autorizados.

Aísla las sesiones del navegador para proteger contra malware, phishing y otras amenazas basadas en la web, salvaguardando los datos confidenciales de la organización.

Aplicación de compartir enlace "justo a tiempo"

Concede acceso a través de un enlace seguro y fácil de usar.

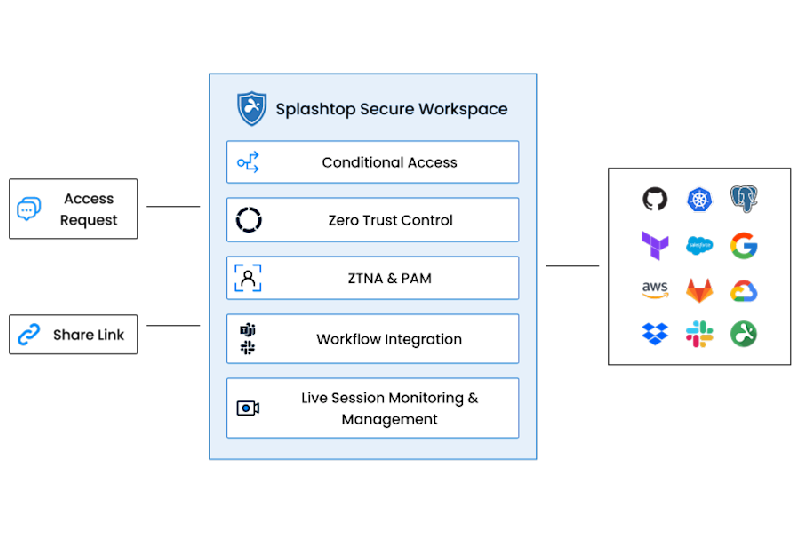

Acceso condicional

Configura políticas para acceso condicional según la hora, la ubicación, la posición del dispositivo y más.

Cómo asegurar el acceso de terceros: el enfoque Just-In-Time de Splashtop

En el mundillo de las TI, la necesidad de tener acceso de terceros es innegable, pero acarrea riesgos de ciberseguridad que no se pueden pasar por alto.

Cómo simplificar el acceso seguro para terceros y usuarios temporales

En el entorno empresarial interconectado de hoy día, la colaboración con partes externas como distribuidores, contratistas, socios y proveedores es la norma.

Domina la seguridad de las aplicaciones web con Splashtop Secure Workspace

Hoy en día, las organizaciones realizan cada vez más trabajos de forma remota, avanzan hacia sistemas basados en la cloud y colaboran con contratistas externos para los negocios.

Tutorial en vídeo: control de sesiones y uso compartido de acceso temporal

Este vídeo es una descripción general del acceso seguro y el control de uso compartido de Secure Workspace.

Tutorial en vídeo: acceso sin agente y BYOD (tráete tu dispositivo)

Este vídeo es una descripción general del portal web de Secure Workspace y muestra cómo los administradores de TI pueden usar este iniciador de aplicaciones todo en uno para iniciar una aplicación RDP y VNC.